Azure Virtual Network o Red Virtual (vNet) es un servicio que proporciona el bloque de compilación fundamental para su red privada en Azure. Una instancia del servicio (una red virtual) permite que muchos tipos de recursos de Azure se comuniquen, de forma segura entre sí, a Internet y a redes locales. Estos recursos de Azure incluyen máquinas virtuales (VM), Base de datos, …, etc.

Una red virtual (vNet) es similar a una red tradicional con la que trabajaría en su propio centro de datos. Pero aporta ventajas adicionales de la infraestructura Azure, como escalado, disponibilidad y aislamiento.

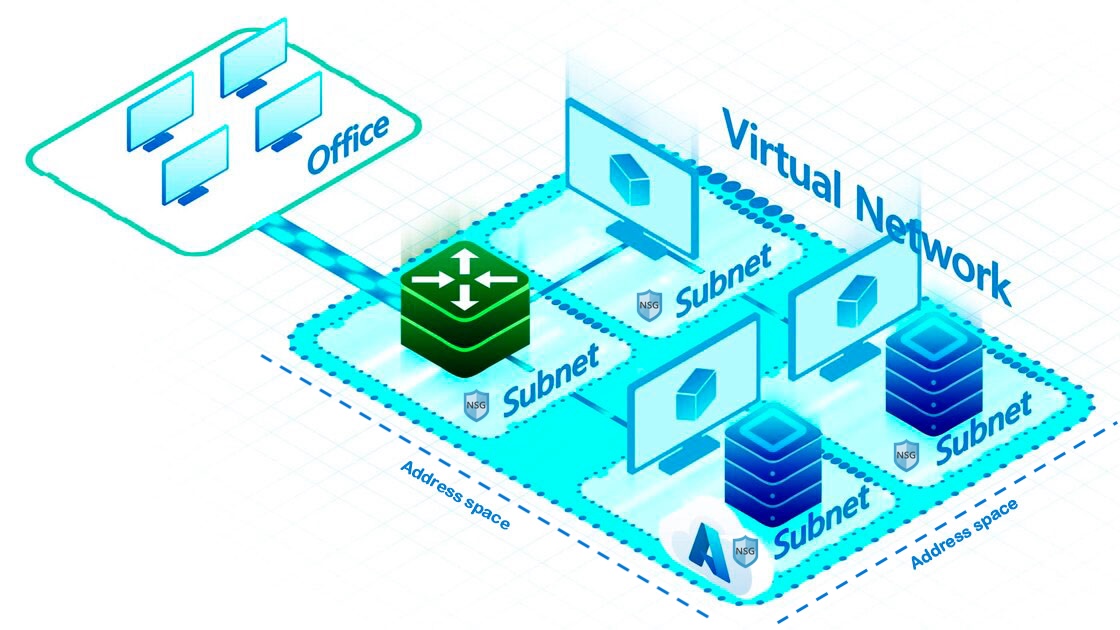

Conceptos básicos de red virtual (Virtual Network)

- Espacio de direcciones (Address space): El espacio de direcciones esta ligado directamente a la red virtual, no es posible crear una red virtual sin un espacio de direcciones, por ello al momento de crear una red virtual tiene que especificar como mínimo un espacio de direcciones IP privadas personalizado (RFC 1918).

- Subredes (Subnet): Las subredes le permiten segmentar la red virtual en una o varias subredes y asignar una parte del espacio de direcciones de la red virtual para cada subred. Los recursos de Azure en todos los casos se implementan en una subred específica (propósito especifico) si es que necesita una IP del espacio de direcciones, mas nunca en la red virtual directamente. Al igual que en una red tradicional, las subredes permiten segmentar el espacio de direcciones de red virtual en segmentos que sean adecuados para la red interna de la organización. La segmentación mejora la eficacia de la asignación de direcciones. Puede proteger los recursos dentro de las subredes mediante grupos de seguridad de red (NSG).

Propósitos específicos de las subredes:- Default o or defecto: Es el mas usado, se usa por lo general para la conexión de maquinas virtuales y/o otros recursos de Azure que no necesitan unas características especiales en lo que a subred se refiere. Si no se especifica el propósito de la subred se refiere a este propósito. El nombre de esta subred puede ser personalizado.

- AzureBastionSubnet: El propósito de esta subred es para implementar el servicio Azure Bastion, servicio de gestión remota de recursos de Azure.

- AzureFirewallSubnet: El propósito de esta subred es para implementar el servicio Azure Firewall gestionado por Azure.

- AzureFirewallManagementSubnet: El propósito de esta subred es para implementar el servicio Azure Firewall gestionado por Azure con la NIC de administración de firewall habilitada y así forzar la tunelización del trafico.

- GatewaySubnet: El propósito de esta subred es para implementar el servicio Virtual Network Gateway.

- RouteServerSubnet: El propósito de esta subred es para implementar el servicio de Route Server.

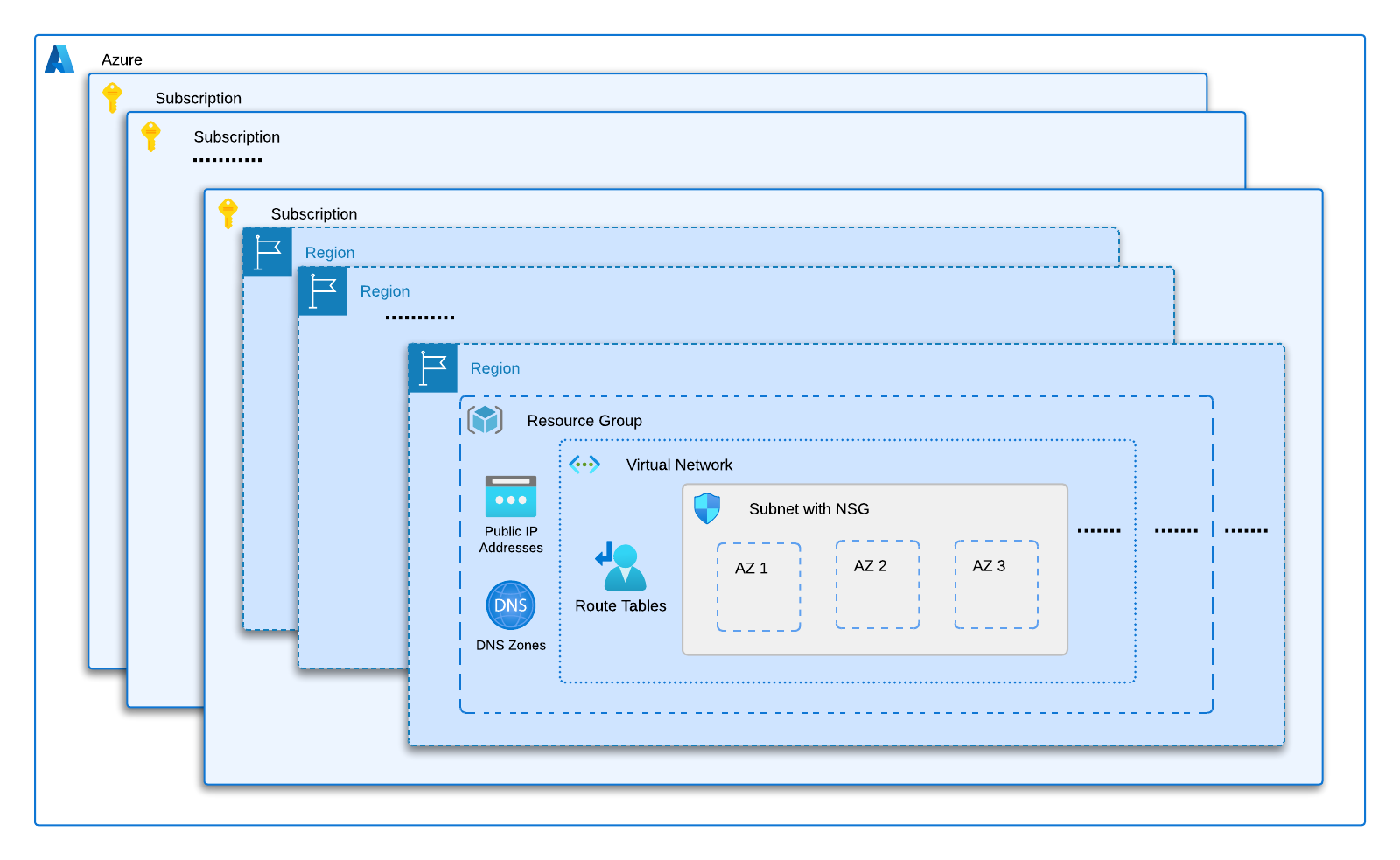

Relación entre subscripción, región, red virtual, y zonas de disponibilidad

De acuerdo con la imagen de abajo y la arquitectura jerárquica de niveles de administracion de Microsoft Azure, una cuenta en Azure (Tenant) en lo que respecta a segmentación de cargas de trabajo (Workloads) estaba basado en las subscripciones (Subscriptions), así un Tenant puede estar compuesta por múltiples subscription (Este puede estar ligado a un entorno individual como Producción, Preproducción, Desarrollo, una aplicación critica, …, etc.) extendidas en todas las regiones (Punto de presencia de Azure en un país determinado con mas de un centros de datos físico) de Azure, y una Subscription puede estar compuesto por múltiples redes virtuales (vNets) en múltiples regiones. Las redes virtuales (vNet) esta compuesto por uno o mas subredes (Subnets) y abarcan todas las zonas de disponibilidad (Centro de datos fiscos en un país/región) de una región. La subnet, no es necesario dividirlas por zonas de disponibilidad para dar cabida a los recursos de zona. Por ejemplo, si configura una máquina virtual de zona, no tiene que tener en cuenta la subnet al seleccionar la zona de disponibilidad de la máquina virtual. Lo mismo sucede con otros recursos de zona.

Entre los escenarios clave que puede lograr con una red virtual (vNet) se incluyen:

- Comunicación de los recursos Azure con Internet: De manera predeterminada, todos los recursos de una red virtual pueden comunicarse con Internet. También puede utilizar una dirección IP pública, una puerta de enlace NAT o un equilibrador de carga pública para administrar sus conexiones salientes. Puede comunicarse de entrada con un recurso asignándole una dirección IP pública o un equilibrador de carga pública.

Si está utilizando únicamente un equilibrador de carga estándar interno, la conectividad saliente no estará disponible hasta que defina cómo desea que funcionen las conexiones salientes con una dirección IP pública a nivel de instancia o un equilibrador de carga público. - Comunicación entre los recursos de Azure: Los recursos de Azure se comunican de manera segura entre sí de una de las maneras siguientes:

- Red virtual: puede implementar VM y otros tipos de recursos de Azure en una red virtual. Algunos ejemplos de recursos son App Service Environments, Azure Kubernetes Service (AKS) y Azure Virtual Machine Scale Sets.

- Punto de conexión de servicio de red virtual: puede ampliar el espacio de direcciones privado de su red virtual y la identidad de su red virtual a los recursos de servicio Azure a través de una conexión directa. Algunos ejemplos de recursos son las cuentas Azure Storage y Azure SQL Database. Los puntos de conexión de los servicios permiten proteger los recursos críticos de los servicios de Azure únicamente en una red virtual.

- Emparejamiento de red virtual: puede conectar redes virtuales entre sí mediante el emparejamiento de redes virtuales. Los recursos de ambas redes virtuales pueden comunicarse entre sí. Las redes virtuales que conecte pueden estar en la misma región de Azure o en regiones diferente.

- Comunicación con recursos locales: Puede conectar los equipos y redes locales a una red virtual usando cualquiera de las siguientes opciones:

- Red privada virtual (VPN) de punto a sitio: se establece entre una red virtual y un único equipo de la red. Cada equipo que desea establecer conectividad con una red virtual debe configurar su conexión. Este tipo de conexión es muy útil si está empezando a utilizar Azure, o para desarrolladores, dado que requiere pocos o ningún cambio en una red existente. La comunicación entre el equipo y una red virtual se envía mediante un túnel cifrado a través de internet.

- VPN de sitio a sitio: Se establece entre su dispositivo VPN local y una puerta de enlace VPN de Azure desplegada en una red virtual. Este tipo de conexión permite que cualquier recurso local que autorice acceda a una red virtual. La comunicación entre un dispositivo VPN local y una puerta de enlace de VPN de Azure se envía mediante un túnel cifrado a través de internet.

- Azure ExpressRoute: se establece entre la red y Azure, mediante un asociado de ExpressRoute. Esta conexión es privada. El tráfico no pasa por Internet.

- Filtrado del tráfico de red: Puede filtrar el tráfico de red entre subredes mediante una o ambas de las siguientes opciones:

- Grupos de seguridad de red: los grupos de seguridad de red y los grupos de seguridad de aplicaciones pueden contener varias reglas de seguridad de entrada y de salida. Estas reglas permiten filtrar el tráfico desde y hacia los recursos por dirección IP de origen y destino, puerto y protocolo.

- Aplicaciones virtuales de red: una aplicación virtual de red es una máquina virtual que realiza una función de red, como un firewall o la optimización de una WAN.

- Enrutamiento del tráfico de red: De forma predeterminada Azure enruta el tráfico entre subredes, redes virtuales conectadas, redes locales e Internet. Puede implementar una o ambas de las siguientes opciones para invalidar las rutas predeterminadas que crea Azure:

- Tablas de enrutamiento: puede crear tablas de enrutamiento (route tables) personalizadas que controlen hacia dónde se enruta el tráfico de cada subred.

- Rutas del protocolo de puerta de enlace de borde (BGP): si conecta una red virtual a una red local mediante una puerta de enlace de Azure VPN o ExpressRoute, puede propagar las rutas BGP locales a sus redes virtuales.

- Integración con servicios de Azure: La integración de servicios de Azure en una red virtual de Azure permite el acceso privado al servicio desde las máquinas virtuales o los recursos de proceso de la red virtual. Puede usar las siguientes opciones para esta integración:

- Implementar instancias dedicadas del servicio en una red virtual. Luego se puede acceder de forma privada a los servicios dentro de la red virtual y desde redes locales.

- Use Azure Private Link para acceder de forma privada a una instancia específica del servicio desde su red virtual y desde redes locales.

- Acceder al servicio a través de puntos de conexión públicos extendiendo una red virtual al servicio, a través de puntos de conexión de servicio. Los puntos de conexión de servicio permiten que los recursos de servicio se protejan en la red virtual.

Emparejamiento de redes virtuales de Azure

Al igual que ocurre en las redes tradicionales virtualizadas a nivel 3 (vrf), donde una vrf que es una red privada (una empresa puede tener multipes vrfs) que no tienen conexión directa con otra vrf de la empresa aunque comparten el mismo hardware de red, necesita un elemento de red para lograr la conexión entre vrfs (Leaking). En azure las redes virtuales (vNet) necesitan de un elemento de red para poder conectar con otra red virtual de la empresa ya sea en la misma subscripción o en otra distinta. Este elemento de red o servicio es el emparejamiento (peering). A efectos de conectividad las redes virtuales aparecen como una sola. El tráfico entre las máquinas virtuales de la red virtual emparejada usa la infraestructura de la red troncal de Microsoft. Al igual que el tráfico entre las máquinas virtuales de la misma red, el tráfico solo se enruta a través de la red privada de Microsoft.

La directiva admite los siguientes tipos de emparejamiento:

- Emparejamiento de red virtual: conecte redes virtuales que se encuentren en la misma región de Azure.

- Emparejamiento global de redes virtuales: conexión de redes virtuales en distintas regiones de Azure.

Las ventajas del uso del emparejamiento de redes virtuales, ya sean locales o globales, son las siguientes:

- Baja latencia, conexión de gran ancho de banda entre los recursos de redes virtuales diferentes.

- La capacidad de los recursos de una red virtual para comunicarse con los de otra red virtual.

- La capacidad de transferir datos entre redes virtuales de distintas suscripciones de Azure, inquilinos de Microsoft Entra, modelos de implementación y regiones de Azure.

- La capacidad de emparejar redes virtuales creadas mediante Azure Resource Manager.

- La capacidad de emparejar una red virtual creada mediante Resource Manager con otra creada mediante el modelo de implementación clásica.

- No tienen tiempo de inactividad ni los recursos de la red virtual al crear el emparejamiento, o después.

El tráfico de red entre redes virtuales emparejadas es privado. El tráfico entre las redes virtuales se mantiene en la red troncal de Microsoft. No se requiere ninguna red pública de Internet, puertas de enlace ni cifrado en la comunicación entre las redes virtuales.

Conectividad

En el caso de las redes virtuales emparejadas, los recursos de cualquiera de ellas se pueden conectar directamente con los de la red virtual emparejada.

La latencia de red entre las máquinas virtuales de redes virtuales emparejadas en la misma región es la misma que la de una única red virtual. El rendimiento de la red se basa en el ancho de banda que se permite para la máquina virtual, en proporción a su tamaño. No hay restricciones adicionales con respecto al ancho de banda en el emparejamiento.

El tráfico entre las máquinas virtuales de redes virtuales emparejadas se enruta directamente a través de la infraestructura de red troncal de Microsoft, y no a través de una puerta de enlace o de una red Internet pública.

En cualquier red virtual, se pueden aplicar grupos de seguridad de red para bloquear el acceso a otras redes o subredes virtuales. Al configurar el emparejamiento de red virtual, abra o cierre las reglas del grupo de seguridad de red entre las redes virtuales. Si abre la conectividad completa entre redes virtuales emparejadas, puede aplicar grupos de seguridad de red a subredes o máquinas virtuales concretas para bloquear o denegar el acceso específico. La opción predeterminada es la conectividad total.

Encadenamiento de servicio

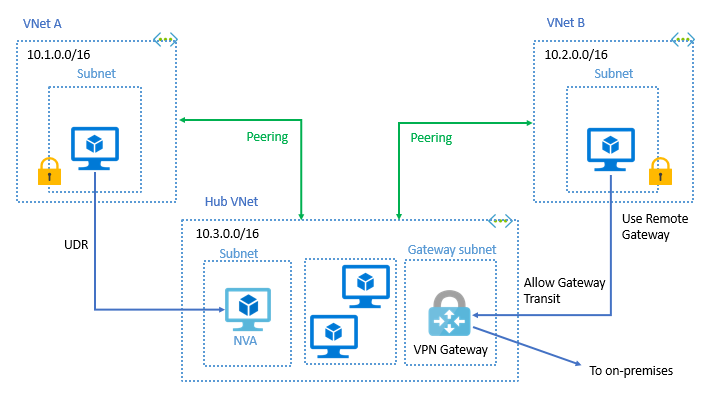

El encadenamiento de servicios permite dirigir el tráfico de una red virtual a una aplicación virtual o puerta de enlace de una red emparejada a través de rutas definidas por el usuario (UDR).

Para habilitar el encadenamiento de servicios, configure las UDR que apuntan a máquinas virtuales de redes virtuales emparejadas como la dirección IP del próximo salto. Las UDR también pueden apuntar a puertas de enlace de redes virtuales para habilitar el encadenamiento de servicios.

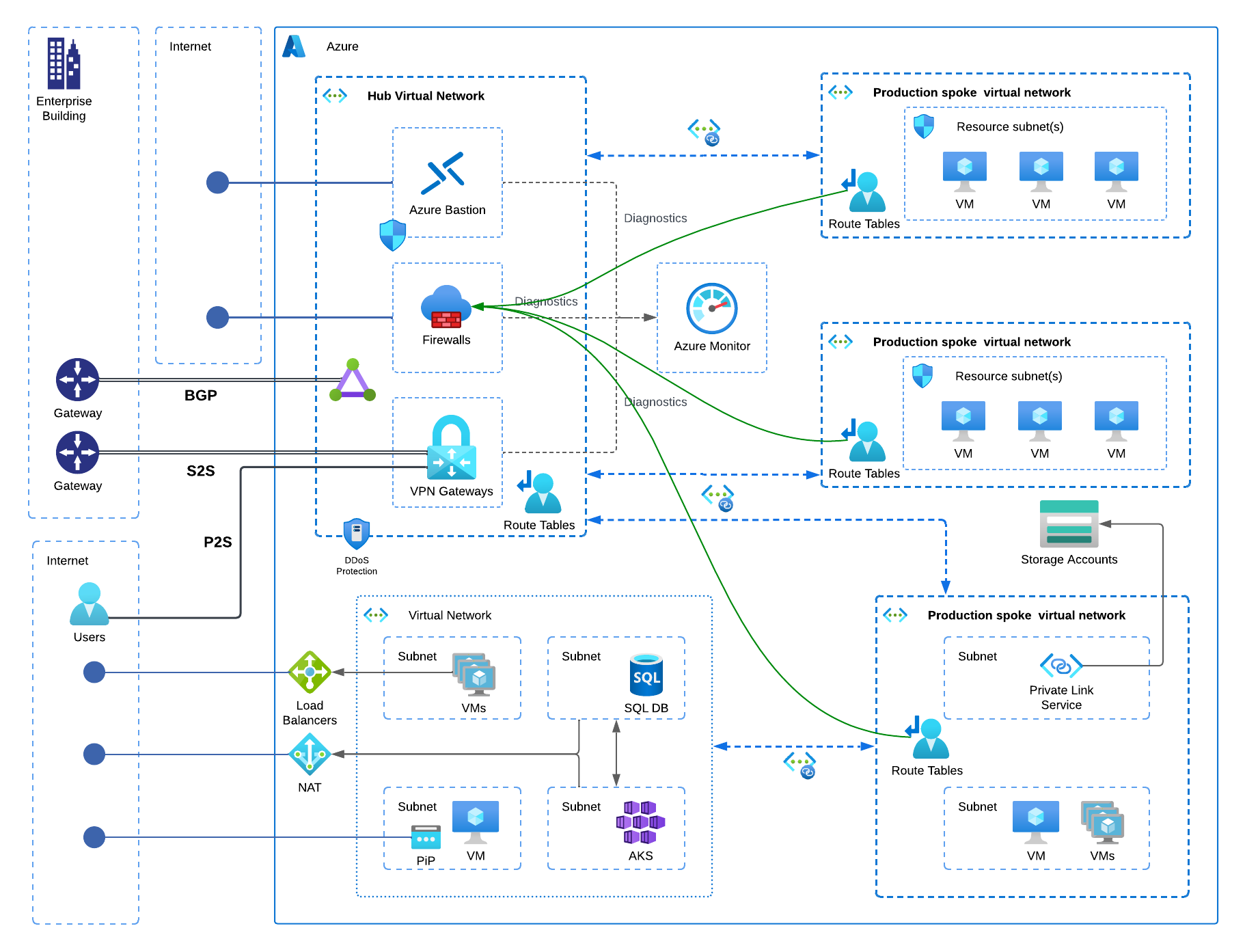

Puede implementar redes radiales (Spokes), en las que la red virtual del concentrador (HUB) hospeda componentes de la infraestructura, como una aplicación virtual de red o una puerta de enlace de VPN. Todas las redes virtuales de radio se pueden emparejar con la red virtual de concentrador. El tráfico fluye por las aplicaciones virtuales de red o las puertas de enlace de VPN de la red virtual del concentrador.

El emparejamiento de red virtual permite que el próximo salto de una UDR sea la dirección IP de una máquina virtual de la red virtual emparejada o en una puerta de enlace de VPN. No puede realizar el enrutamiento entre redes virtuales con una UDR que especifique una puerta de enlace de Azure ExpressRoute como del tipo de próximo salto.

Puertas de enlace y conectividad local

Cada red virtual, incluidas las redes virtuales emparejadas, puede tener su propia puerta de enlace. Las redes virtuales pueden usar su puerta de enlace para conectarse a una red local. También puede configurar conexiones entre redes virtuales mediante puertas de enlace, incluso para redes virtuales emparejadas.

Cuando se configuran las dos opciones para la interconectividad de redes virtuales, el tráfico entre las redes virtuales se propaga a través de la configuración del emparejamiento. El tráfico usa la red troncal de Azure.

La puerta de enlace de la red virtual emparejada también se puede configurar como un punto de tránsito a una red local. En ese caso, la red virtual que usa una puerta de enlace remota no puede tener su propia puerta de enlace. Una red virtual no puede tener más de una puerta de enlace. En la red virtual emparejada, la puerta de enlace debe ser local o remota, como se muestra en el diagrama siguiente.

Tanto el emparejamiento de red virtual como el emparejamiento de red virtual global admiten el tránsito de puerta de enlace.

Se admite el tránsito de puerta de enlace entre redes virtuales creadas mediante diferentes modelos de implementación. La puerta de enlace debe estar en la red virtual del modelo de Azure Resource Manager.

Si se emparejan redes virtuales que comparten la misma conexión de ExpressRoute, el tráfico entre ellas pasa por la relación de emparejamiento. Ese tráfico usa la red troncal de Azure. Puede seguir usando las puertas de enlace locales de cada red virtual para conectarse al circuito local. De lo contrario, puede utilizar una puerta de enlace compartida y configurar el tránsito para una conectividad local.