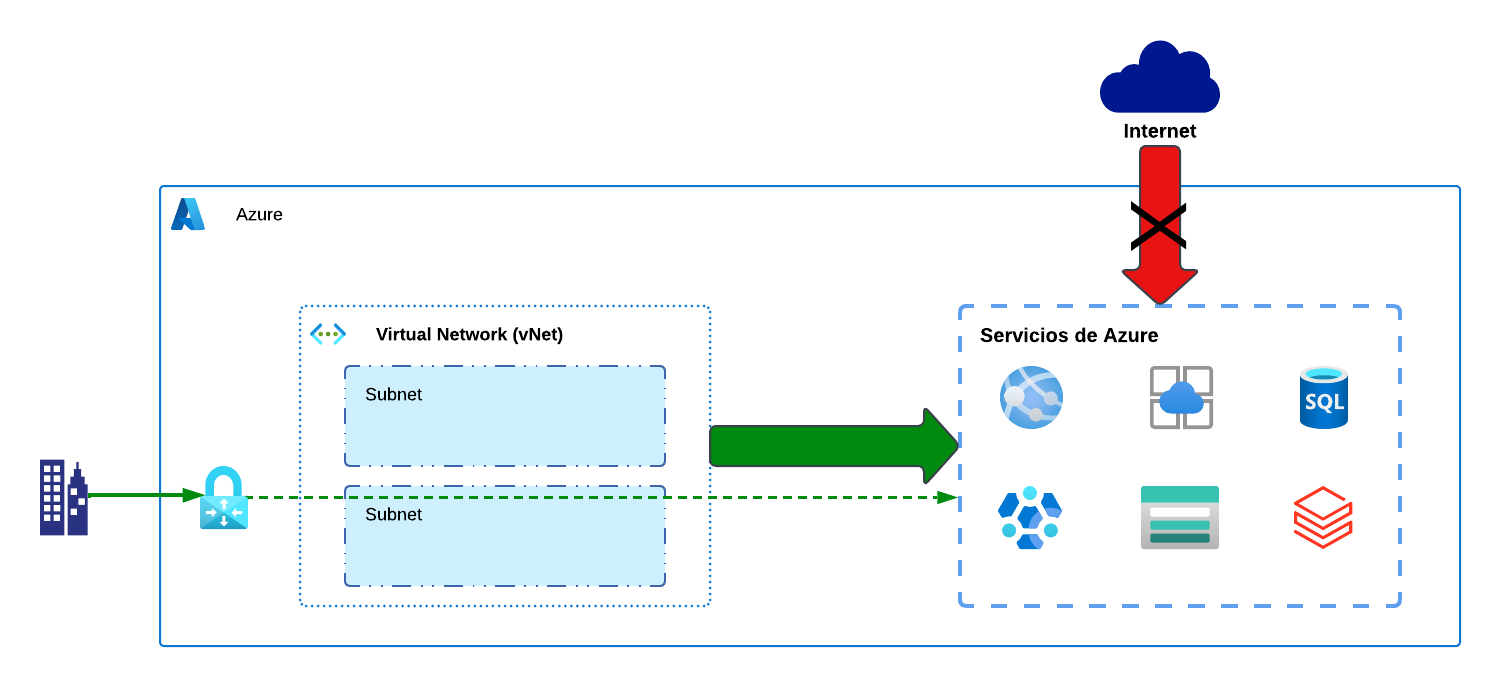

La integración de red virtual (vNet) para un servicio de Azure le permite bloquear el acceso al servicio únicamente a la infraestructura de red virtual. La infraestructura de red virtual también incluye redes virtuales del mismo nivel y redes locales.

La integración de red virtual proporciona a los servicios de Azure las ventajas del aislamiento de red con uno o varios de los métodos siguientes:

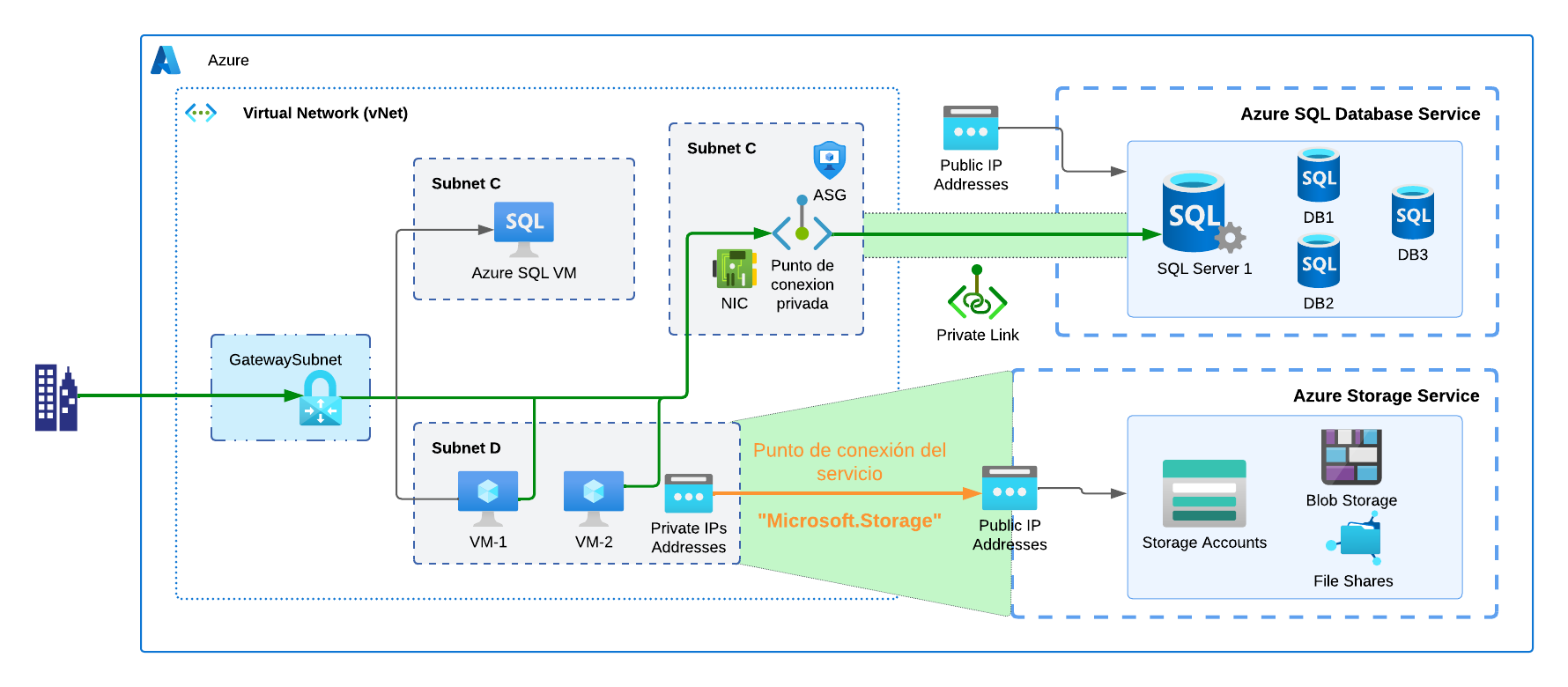

- Implementación de un servicio dedicado dentro de una vNet. Luego se puede acceder de forma privada a los servicios dentro de la red virtual y desde redes locales. En el gráfico de abajo de ejemplo, en la subred «C» se implementa el servicio dedicado SQL y que es accesible por la IP privada que tiene desde la vNet y desde local.

- Usando un punto de conexión privado (Private Endpoint) que le conecta de forma privada y segura a un servicio con la tecnología de Azure Private Link. Los puntos de conexión privados emplean una dirección IP privada de la red virtual, lo que hace que el servicio se incluya en la red virtual. En el gráfico de abajo de ejemplo, al servicio PAAS SQL de Azure se le crea un punto de conexión privada en la subred «B» para asegurar que el trafico desde las vNets y local fluya por el servicio Private Link implementado de forma local (Por la red de Azure sin salir fuera), La maquina virtual VM-1 y VM-2 conectaran tal como indica las lineas en verde.

- Accediendo al servicio mediante puntos de conexión públicos mediante la ampliación de una red virtual al servicio a través de los puntos de conexión de servicio (Service Endpoints). Los puntos de conexión de servicio permiten que los recursos de servicio se protejan en la red virtual.

- Usando etiquetas de servicio (Service tags) para permitir o denegar el tráfico a los recursos de Azure hacia y desde puntos de conexión de dirección IP pública.